Guide des logiciels malveillants n° 1 en 2022

Les logiciels malveillants sont une force terrible. Chaque année, des victimes sans méfiance perdent des millions de dollars et se font voler leur identité et leurs données privées. Les entreprises perdent des données et des revenus, et les gouvernements sont la proie de pirates corrompus ; ce sont quelques-unes des raisons pour lesquelles vous devez prendre des précautions.

Cet article vise à vous aider à mieux comprendre ce qu'est un logiciel malveillant et comment vous pouvez vous protéger, ainsi que votre famille et votre entreprise, de ses effets néfastes.

Qu'est-ce qu'un logiciel malveillant ?

Les logiciels malveillants sont un terme fourre-tout qui englobe toutes les formes de logiciels nuisibles.

Souvent confondu avec virus, en réalité, ces termes ne sont pas synonymes ; un virus n'est qu'une forme de logiciel malveillant. Les logiciels malveillants se présentent sous de nombreuses formes, dont les logiciels espions, les vers, les chevaux de Troie et les logiciels rançonneurs, et peuvent infecter votre appareil de plusieurs manières. Le plus souvent, l'infection se produit au moyen de liens malveillants ou de fichiers infectés téléchargés sur Internet.

Les dommages que ce logiciel malveillant peut causer sont variables. Qu'il s'agisse de remplir votre écran de fenêtres publicitaires intrusives ou de crypter des fichiers essentiels et d'exiger une rançon en retour, les menaces sont innombrables. Bien que les pirates informatiques utilisent souvent les logiciels malveillants pour infecter les ordinateurs afin d'en tirer un avantage financier, les logiciels malveillants peuvent également être utilisés pour tester les systèmes de sécurité afin d'en déceler les points faibles et pour espionner. Ils peuvent même être utilisés à des fins politiques.

Il y a de fortes chances que les ordinateurs que vous avez utilisés dans le passé aient été infectés par un logiciel malveillant à un moment donné. En général, Windows est la cible la plus fréquente des logiciels malveillants, suivi de près par macOS et Android. Une règle empirique : plus un appareil gagne en popularité, plus le nombre d'attaques de logiciels malveillants augmente.

Le plus souvent, l'infection par des logiciels malveillants se produit au moyen de liens malveillants ou de fichiers infectés téléchargés sur Internet.

Les logiciels malveillants peuvent se propager sur votre appareil via :

Courriel : Les cybercriminels envoient quotidiennement des millions de courriels d'hameçonnage truffés de logiciels malveillants. Bien que ces courriels finissent généralement dans votre dossier de pourriels, il arrive parfois qu'ils se retrouvent dans votre boîte de réception. Je vous l'accorde, la liste des courriels frauduleux est infinie ; la plupart d'entre eux contiennent des liens ou des pièces jointes malveillants ou des demandes d'envoi d'argent.

Messages texte : Les messages contenant des liens suspects via des SMS ou des applications de messagerie instantanée sont également courants. Ces messages peuvent être particulièrement efficaces ; ils sont envoyés par des personnes que vous connaissez. Dans ce cas, un type de logiciel malveillant a très probablement été utilisé pour détourner les comptes de messagerie de vos amis et associés.

Sites internet : Si vous cliquez sur un lien malveillant, vous pouvez vous retrouver sur un site internet infecté par un logiciel malveillant. Il existe plusieurs façons dont votre ordinateur peut être infecté par un logiciel malveillant à partir d'un site internet. Les méthodes courantes consistent à cliquer sur des publicités infectées par des logiciels malveillants ou à ne pas cliquer du tout (drive-by download).

Système d'exploitation : Les cybercriminels peuvent également exploiter les vulnérabilités d'un système d'exploitation. Ils le font le plus rapidement possible pour éviter les correctifs logiciels destinés à corriger les vulnérabilités existantes. C'est pourquoi il est essentiel de mettre à jour votre système d'exploitation et vos programmes dès qu'une mise à jour est disponible.

Programmes informatiques : Il n'est pas étonnant que les programmes informatiques contiennent souvent des logiciels malveillants. Dans certains cas, un programme lui-même peut être un logiciel malveillant (un cheval de Troie), ou il peut transmettre un logiciel malveillant à votre système. En bref, un pirate talentueux peut exploiter n'importe quelle vulnérabilité d'un programme.

Applications : Les applications mobiles contiennent fréquemment des logiciels malveillants ou sont elles-mêmes des logiciels malveillants. Ces apps malveillantes peuvent se faire passer pour des apps légitimes et même imiter des apps populaires comme Facebook ou Twitter. De nombreuses apps contiennent également des logiciels publicitaires qui engendrent rapidement des fenêtres contextuelles agaçantes ou l'installation non consentie de logiciels malveillants.

Les clés USB : Bien que la technique consistant à utiliser des clés USB pour diffuser des logiciels malveillants ne soit plus aussi populaire qu'auparavant, vous devez tout de même en être conscient. Faites toujours de votre mieux pour ne jamais connecter une clé USB que vous ne connaissez pas à votre ordinateur ; cependant, si vous le faites, assurez-vous que votre ordinateur dispose d'un programme antivirus puissant, tel que Bitdefender ou McAfee installé.

Voici une manière intuitive d'expliquer comment un logiciel malveillant provenant d'un courriel d'hameçonnage peut infecter votre PC

Source : ITProPortal

Les applications malveillantes se font passer pour légitimes et imitent même des applications populaires comme Facebook ou Twitter.

Types de logiciels malveillants

Voici une liste des formes les plus courantes de logiciels malveillants. Notez que chaque nom est un terme générique composé de plusieurs formes de logiciels malveillants.

Les logiciels espions

Un logiciel espion est une forme de logiciel malveillant qui se télécharge secrètement sur votre ordinateur pour vous espionner. Il enregistre vos frappes au clavier, vos clics, vos noms d'utilisateur et mots de passe, les détails de votre carte de crédit, etc. En général, vous ne savez pas que votre système est infecté par un logiciel espion jusqu'à ce que vous remarquiez une activité suspecte sur vos comptes en ligne.

Les logiciels espions enregistrent secrètement vos frappes au clavier, vos clics, vos noms d'utilisateur et mots de passe, vos numéros de carte de crédit, et bien plus.

Les chevaux de Troie

Les chevaux de Troie se dissimulent sous la forme de programmes légitimes et d'autres fichiers. Une fois que vous les avez installés, ils déclenchent une attaque à grande échelle sur votre système, en créant et en ouvrant une porte dérobée permettant à d'autres formes de logiciels malveillants de s'introduire dans votre système. Ainsi, les chevaux de Troie sont responsables de toutes sortes de destructions, y compris le vol de données, la suppression et le cryptage de fichiers, la surveillance de votre utilisation d'Internet, et plus encore.

Les logiciels publicitaires

Un logiciel publicitaire est un logiciel indésirable qui détourne généralement votre navigateur internet. Il bombarde votre système de fenêtres publicitaires, manipule votre page d'accueil et votre moteur de recherche par défaut, et peut même surveiller l'activité de votre ordinateur. Les pirates qui utilisent des logiciels publicitaires se font illicitement de l'argent en vous envoyant des publicités qui contiennent souvent des logiciels malveillants comme des enregistreurs de frappe ou des logiciels rançonneurs.

Les logiciels rançonneurs

Les logiciels de rançon sont des logiciels malveillants qui chiffrent vos fichiers ou vous bloquent l'accès à votre appareil. Une fois que cela a été accompli, une rançon sera demandée sous forme de crypto-monnaie, ce qui rend difficile sa traçabilité. Les logiciels rançonneurs sont courants car ils peuvent être facilement achetés sur des places de marché criminelles.

Les virus

Un virus est la souche la plus traditionnelle des logiciels malveillants. À l'instar de son homologue biologique, un virus s'attache à un autre programme et libère une charge utile dangereuse qui corrompt les fichiers et peut rendre les fonctionnalités d'un système totalement inutiles. Comme son nom l'indique, un virus se propage vers un autre programme ou un autre ordinateur par le biais d'un réseau uniquement si un utilisateur ouvre le logiciel qui contient le virus.

Tout comme les virus, les vers sont des éléments de code malveillants qui peuvent endommager les systèmes et se propager à d'autres via un réseau. Pour se propager, ils exploitent généralement une vulnérabilité dans une machine infectée ou sont attachés à un programme apparemment inoffensif. Contrairement à un virus, les vers ne nécessitent pas l'intervention d'un utilisateur.

Rootkit

Un rootkit consiste en un groupe de logiciels malveillants qui, une fois qu'ils ont infecté un appareil, permettent à un attaquant d'accéder audit appareil à distance. Un rootkit peut se cacher exceptionnellement bien dans votre système et permet à d'autres logiciels malveillants de se dissimuler à la vue de tous en se déguisant en fichiers essentiels.

Un enregistreur de frappe

Les enregistreurs de frappe sont des logiciels qui enregistrent vos frappes au clavier. Ces logiciels sont particulièrement dangereux si vous avez tendance à vous connecter à vos comptes bancaires ou à d'autres documents sensibles sur votre ordinateur ou votre téléphone portable. Certaines entreprises utilisent même ces outils pour espionner leurs employés.

Cryptomineur

Aussi connu sous le nom de « cryptojacker », les cybercriminels utilisent cette forme de logiciel malveillant pour extraire des crypto-monnaies via la puissance de traitement d'un ordinateur. S'il s'installe sur votre système, vous remarquerez une augmentation de l'utilisation de votre processeur et de votre carte vidéo (ils deviendront plus chauds et plus bruyants).

Les logiciels malveillants sans fichier

Les logiciels malveillants sans fichier utilisent les fichiers et services d'un système d'exploitation pour contrôler les appareils et les réseaux à l'aide d'exploits ou de scripts. Comme ils ne laissent pas de traces concrètes derrière eux, les logiciels malveillants sans fichier peuvent être difficiles à contrôler et à supprimer. Une suite anti logiciels malveillants à jour peut vous aider à garder les logiciels malveillants sans fichier à distance.

Types de fichiers des logiciels malveillants

Si vous vous demandez quels types de fichiers peuvent infecter votre ordinateur, Check Point Research offre un aperçu via son rapport annuel sur la cybersécurité. En ligne, le type de fichier infecté le plus courant que vous pouvez télécharger est le .exe, et le type de fichier le plus courant transmis par courrier électronique est le .doc. Alors, méfiez-vous de ces types de fichiers et utilisez un antivirus solide pour détecter les logiciels malveillants avant qu'ils ne puissent infecter votre PC.

Source : Rapport 2021 sur la cybersécurité par Check Point Research

Statistiques sur les logiciels malveillants

Pour vous aider à comprendre à quel point les logiciels malveillants sont dangereux, nous avons rassemblé une liste de statistiques sur les logiciels malveillants provenant de différentes sources sur le net. Voici ce que vous devez savoir.

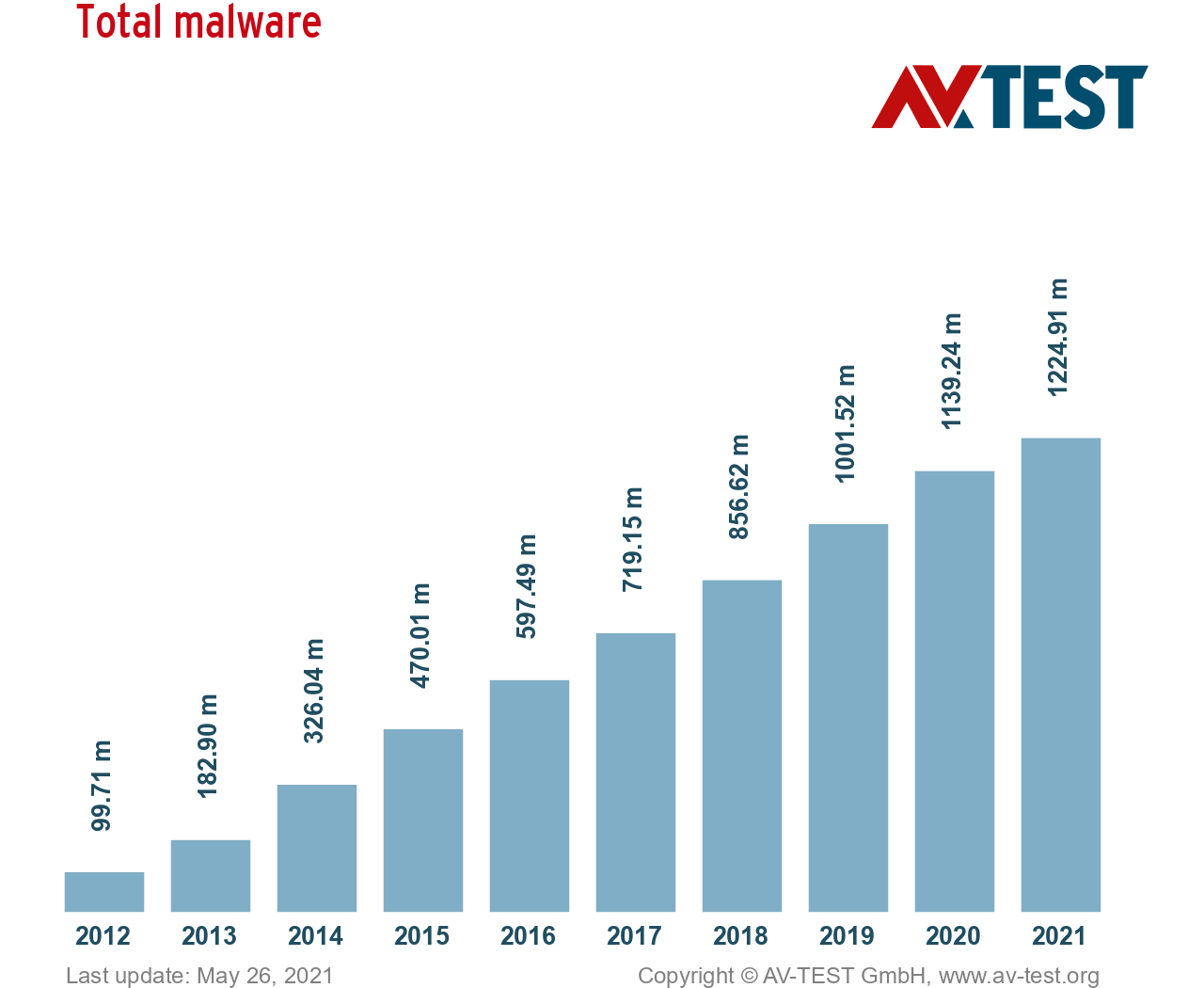

Le réputé AV-TEST Institute découvre plus de 350 000 nouvelles formes de logiciels malveillants et d'applications potentiellement indésirables (PUA) chaque jour. Également connues sous le nom d'attaques de type "zero-day", ces nouvelles menaces peuvent anéantir les ordinateurs qui ne disposent pas d'une bonne solution anti logiciels malveillants.

En outre, AV-TEST a détecté plus de 1,1 milliard de formes de logiciels malveillants en 2020. Ce chiffre est en augmentation depuis des années, comme le montre le graphique ci-dessous.

Source : AV-TEST

Ce n'est pas tout. Chaque jour, le service de navigation sécurisée de Google découvre des milliers de nouveaux sites dangereux . Cela montre bien que le net est plein de dangers cachés, y compris de sites d'hameçonnage . Dans le rapport suivant, vous pouvez voir que, bien que le nombre de sites malveillants ait diminué ces dernières années, le nombre de sites d'hameçonnage a augmenté de façon spectaculaire.

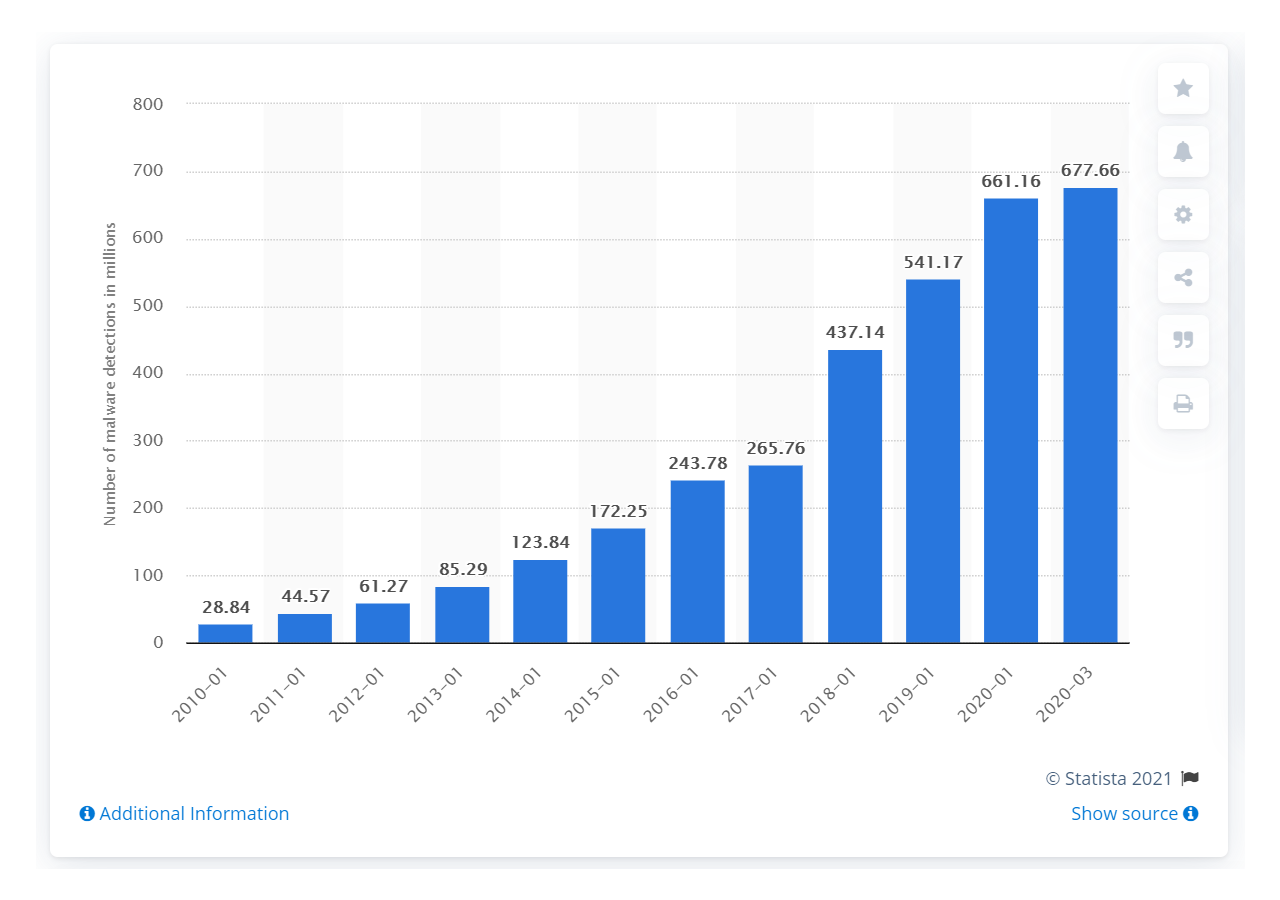

Voici un autre fait intéressant : selon Statista, le nombre de nouvelles formes de logiciels malveillants dans le monde a augmenté de plus de 100 millions entre 2019 et 2020.

Source : Statista

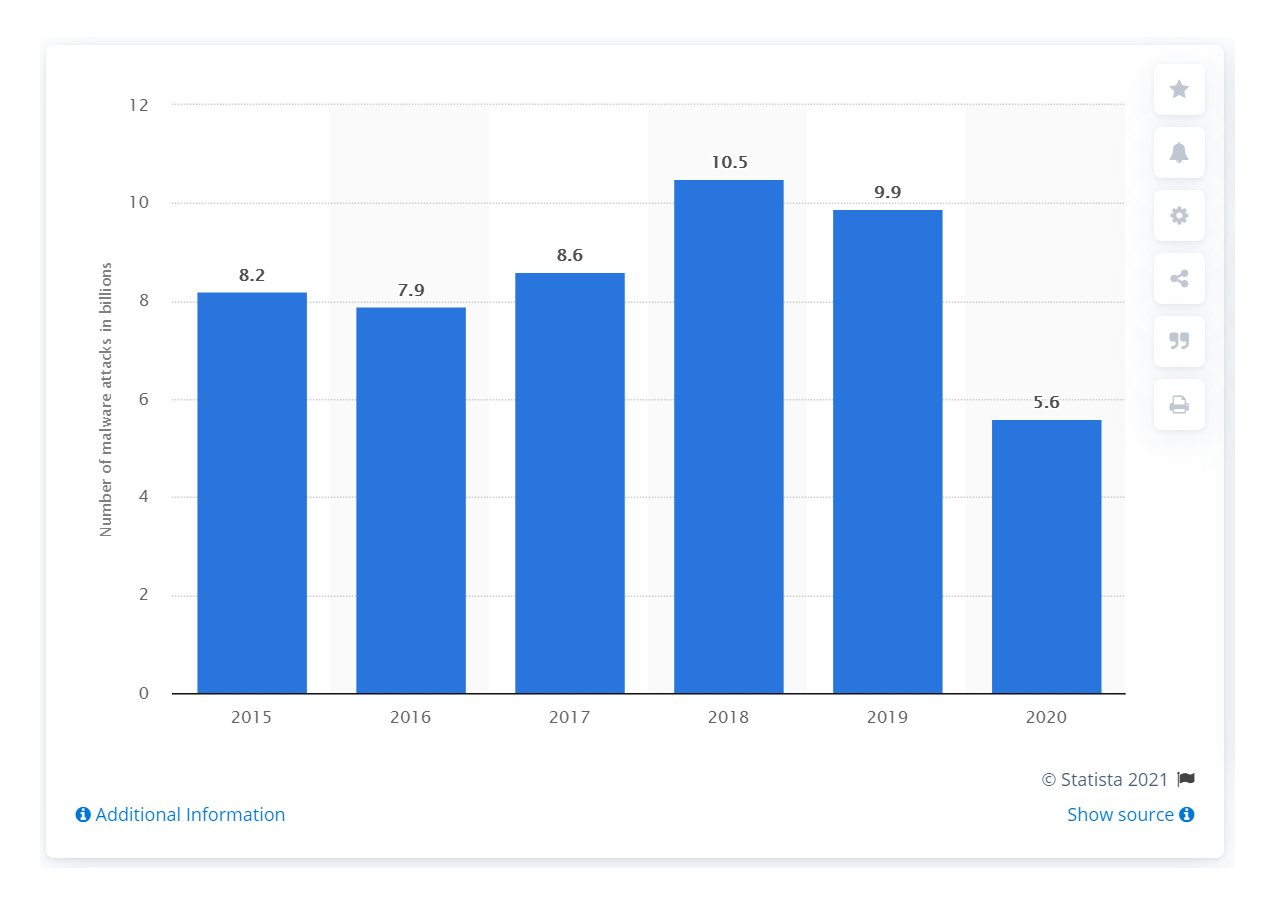

Bien que le nombre de détections de logiciels malveillants ait augmenté d'année en année, en 2020, il a diminué par rapport à l'année précédente. Pourtant, leur nombre se chiffre en milliards.

Source : Statista

Les logiciels malveillants sur Android

Android est depuis longtemps la cible des logiciels malveillants. Comme les logiciels malveillants pour ordinateurs, ceux qui affectent le système Android peuvent causer toutes sortes de dommages. En effet, les logiciels malveillants qui affectent Android sont divers, notamment les chevaux de Troie, les logiciels publicitaires, les logiciels espions, les rançongiciels et bien d'autres encore.

Un appareil Android peut être touché par des logiciels malveillants de plusieurs façons, notamment en téléchargeant de fausses applications sur des marchés d'applications non officiels et même sur la boutique officielle Google Play. Cliquer sur des liens douteux ou des fenêtres publicitaires malveillantes est également un moyen infaillible d'infecter un appareil Android avec un programme malveillant.

Voici un fait inquiétant : le nombre de nouveaux logiciels malveillants mobiles (dont la plupart sont basés sur Android) que McAfee a détectés en 2020 a augmenté de manière drastique. Cela montre bien que la pandémie de Covid-19 a été productive pour les pirates mobiles.

Source : Rapport sur les menaces de McAfee Labs

Les logiciels malveillants sur iPhone

Bien que les logiciels malveillants pour iPhone soient très rares par rapport aux logiciels malveillants Android, les iPhones ne sont pas à l'abri des logiciels malveillants. Les utilisateurs d'iPhones peuvent toujours recevoir des chevaux de Troie, des logiciels espions, des logiciels publicitaires et d'autres formes de logiciels indésirables s'ils ne font pas preuve de vigilance.

Les utilisateurs d'iPhone peuvent toujours recevoir des chevaux de Troie, des logiciels espions, des logiciels publicitaires et d'autres formes de logiciels indésirables.

Les cybercriminels envoient généralement des messages et des courriels d'escroquerie pendant les vacances ou en temps de crise. Les VIP sont également des cibles fréquentes des tentatives d'hameçonnage par iPhone, de nombreux PDG ayant été trompés avec succès.

Note : Le déverrouillage de votre iPhone ou le téléchargement d'applications à partir de sources non officielles augmente les risques que votre iPhone soit infecté par un logiciel malveillant.

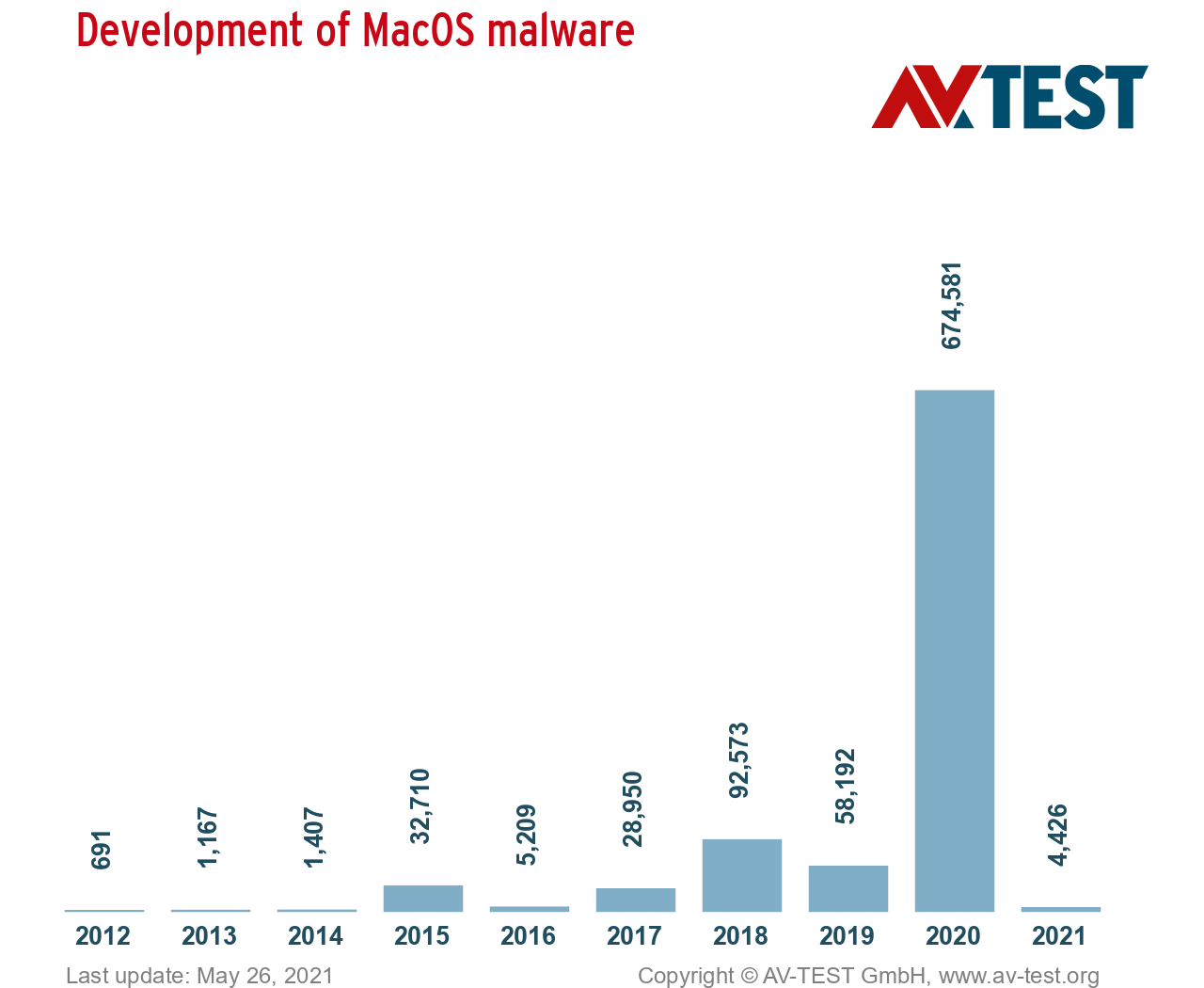

Les logiciels malveillants pour Mac

Bien que la plupart des détections de logiciels malveillants aient lieu sur Windows, de plus en plus de Mac sont devenus des cibles de logiciels malveillants en raison de leur popularité croissante. Pour cette raison, même les utilisateurs de Mac devraient envisager un programme dédié à la suppression des logiciels malveillants sur Mac comme Norton ou McAfee.

Les logiciels malveillants attaquent les Macs par le biais d'attaques de type hameçonnage ou via la visite de sites internet suspects par l'utilisateur. Selon Malwarebytes, les logiciels publicitaires et les applications potentiellement indésirables (PUA) sont les formes les plus courantes de logiciels malveillants qui affectent les Macs. Ces formes ne sont pas toujours malveillantes, mais elles peuvent ouvrir la porte à des types de logiciels malveillants plus dangereux.

De plus, selon AV-Test, les malwares MacOS ont drastiquement augmenté en 2020 mais ont beaucoup diminué en mai 2021.

Source : AV-TEST

Si vous restez vigilant et suivez les étapes ci-dessous, vous pouvez protéger votre appareil contre la plupart des variétés de logiciels malveillants :

Ne visitez que les sites internet que vous jugez sûrs. Méfiez-vous de tout lien provenant de courriels, de messages texte, de sites internet, d'applications, de programmes ou de votre navigateur. Prêtez attention au nom de domaine d'un lien ; les sites Web dont l'orthographe est inhabituelle peuvent être risqués. Utilisez un antivirus robuste pour filtrer les bons liens des mauvais sur le net.

Ne cliquez jamais sur les fenêtres publicitaires. Si vous avez désactivé les fenêtres publicitaires dans votre navigateur, tant mieux pour vous !. Cependant, si les fenêtres publicitaires apparaissent toujours, ne cliquez pas dessus. Votre appareil peut avoir des logiciels publicitaires. Utilisez un programme anti logiciels malveillants pour résoudre ce problème.

N'ouvrez pas les pièces jointes d'un courriel non sollicité. Les tentatives d'hameçonnage sont nombreuses sur internet et votre fournisseur de messagerie en déjoue la plupart. Si vous repérez un courriel suspect, ne cliquez pas sur les liens et ne téléchargez pas les fichiers qu'il contient . N'oubliez pas que de nombreux courriels d'hameçonnage tentent d'imiter des marques connues.

N'accédez pas aux sites internet douteux. Pour prévenir une invasion de logiciels malveillants sur votre appareil, évitez de visiter des sites internet douteux, comme les réseaux de partage de fichiers pair-à-pair, les sites de streaming de films illégaux ou même les sites pour adultes.

Gardez vos logiciels à jour. Corrigez et mettez régulièrement à jour tous les programmes installés, les applications et le système d'exploitation de votre appareil. Les cybercriminels profitent souvent des logiciels vulnérables, en y injectant des logiciels malveillants ; une mise à jour logicielle y remédie !

Sur les appareils mobiles, ne téléchargez que les applications des magasins d'applications officiels. Que vous utilisiez Android ou iPhone, évitez de télécharger des apps à partir de sources suspectes car elles hébergent souvent des logiciels malveillants. Même si vous téléchargez des applications à partir de places de marché officielles, lisez attentivement les commentaires des clients. Sachez que certaines applications sont fausses et spécialement conçues pour injecter des logiciels espions dans le téléphone de la victime.

Les entreprises devraient créer des politiques de sécurité mobile au sein de leur organisation. Compte tenu des nombreux appareils et systèmes d'exploitation que les employés utilisent au travail, il est indispensable de créer une barrière solide contre les menaces en ligne et l'ingénierie sociale.

Ayez une solution antivirus fiable. Il est plus facile d'arrêter une menace que de gérer les dommages qu'elle a causés. Une solution antivirus peut arrêter les logiciels malveillants avant qu'ils n'endommagent votre système ou ne volent vos données personnelles. Votre utilitaire anti logiciels malveillants doit comporter un ensemble de fonctions robustes . Par exemple, il doit pouvoir mettre en quarantaine les menaces détectées, protéger votre vie privée en ligne, mettre à jour sa base de données virale, analyser votre appareil en temps réel, et plus encore.

Prêtez attention au nom de domaine d'un lien et aux sites internet dont l'orthographe est inhabituelle et qui peuvent présenter des risques.

Si vous n'avez pas de programme légitime de suppression des logiciels malveillants, obtenez-en un tout de suite !. Ces outils disposent de meilleures capacités d'analyse et de suppression que les outils antivirus par défaut de Windows (Defender) ou de macOS (XProtect). Ils peuvent également détecter et éliminer la plupart des menaces, ce qui réduit le risque de perdre des fichiers ou de devoir effacer votre disque et réinstaller votre OS.

Foire aux questions

Un logiciel malveillant est-il un virus?

Les logiciels malveillants sont un terme qui fait référence à de multiples menaces logicielles, et pas seulement aux virus. Un virus est un type de logiciel malveillant qui nécessite que l'utilisateur l'ouvre pour qu'il se propage. Une fois qu'il a libéré sa charge utile (suppression ou modification de données), il se propage dans d'autres programmes et ordinateurs par le biais de réseaux.

Procurez-vous un programme antivirus réputé comme Norton pour tenir à distance les virus et autres logiciels malveillants.

La manière dont les logiciels malveillants affectent un appareil dépend du type de logiciel malveillant dont il s'agit. Par exemple, les vers informatiques pénètrent dans les systèmes via un fichier téléchargé ou une connexion réseau. Ainsi, ils peuvent modifier le fonctionnement d'un ordinateur ou d'un réseau. Un cheval de Troie a l'apparence d'un programme ou d'un fichier légitime, mais il peut créer des portes dérobées pour d'autres formes de logiciels malveillants, voler des données ou même aider à lancer une attaque DDoS

.

Quel que soit le type de logiciel malveillant, une solution anti logiciels malveillants robuste protégera vos données sensibles.

Quels sont les exemples de logiciels malveillants ?

Les malwares, qui signifient logiciels malveillants, se présentent sous de nombreuses formes différentes. Les variantes de logiciels malveillants comprennent les virus, les vers, les chevaux de Troie, les rootkits, les logiciels rançonneurs, les exploits, et plus encore. Chacune de ces menaces numériques a des capacités uniques, allant de l'effacement de vos fichiers au détournement de votre appareil photo. Pour éviter ces programmes nuisibles, installez un programme antivirus complet. (Norton en fait partie).

Vous pouvez vous débarrasser des logiciels malveillants en installant une suite logicielle de cybersécurité. Chacun de ces outils avancés comprend un scanner de logiciels malveillants et peut même détecter et mettre en quarantaine les logiciels malveillants à votre discrétion. En outre, ces suites de cybersécurité protégeront votre appareil si vous tombez sur des sites internet, des fichiers ou des courriels dangereux.

Qui crée les logiciels malveillants ?

Les gens créent des logiciels malveillants pour diverses raisons , principalement à des fins illégales, comme le vol de données sensibles pour gagner de l'argent, l'espionnage, l'attaque d'un groupe politique, le sabotage et l'hacktivisme. Ceux qui créent des logiciels malveillants les utilisent eux-mêmes ou les vendent sur le dark web. La possession d'un logiciel antivirus de confiance peut considérablement augmenter les défenses de votre appareil contre les logiciels malveillants

Octav Fedor (Rédacteur en chef cybersécurité)

Octav est chercheur en cybersécurité et rédacteur pour AntivirusGuide. Lorsqu'il ne publie pas en ligne ses opinions toujours franches sur les logiciels de sécurité, il aime se former à la programmation, regarder des documentaires sur l'astronomie et prendre part à des concours de culture générale.